Time:2023-05-13 Click:205

自 2020 年 10 月至 2023 年 3 月,Web3.0 领域中在遭受攻击后仍能收回或部分收回损失资金的事件共有 25 起。

在这 25 起事件中,被盗资金总计约 13.5 亿美元,其中的 9.92 亿美元被返还(73% )。

今年我们都有所耳闻的被盗资金返还事件有Euler Finance、Allbridge 和 Sentiment Protocol,这三个项目均与攻击者进行了成功的谈判。

但其实这个情况是处于一个持续的灰色地带中——攻击者们既不是明确定义中参加漏洞赏金计划的白帽黑客,也并非是纯粹的盗取资产的黑帽黑客,我们可以将其称为“灰帽黑客”以作区分并加以分析。

漏洞的恶意利用在多年来一直困扰着Web3.0 ,这些恶意安全事件针对的目标往往是协议、智能合约和基于软件的应用程序,如自托管钱包,而其结果也通常是黑客「功成名就」,携款潜逃。

然而现在已经有越来越多的协议可以与攻击者成功谈判并协商资金返还。

CertiK 统计了 2020 年 10 月至 2023 年 3 月中被利用而后又被返还资金的 25 个协议数据:

☞ 总计约 13.5 亿美元的资金被盗

☞ 总计约 9.92 亿美元( 73% )的资金被退还

☞ 总计约 3.145 亿美元 ( 23.1% )的资金被攻击者保留

☞ 其余约 3.9% 的资金在此过程中丢失或被冻结

2023 年到目前为止, 8 个导致约 2.215 亿美元资产被盗的重大漏洞恶意利用事件中有有大约 1.88 亿美元(84.8% )被退还。

一些未归还的资金被保留作为白帽赏金,以引起人们对协议漏洞的关注。

其他未返还的资金的部分情况是源自攻击者的要求。

而在这 25 个协议中,有四个协议的资金被全部返还了。

攻击者以不同的方式处理归还被盗资金的问题。其中一些归还了所有被盗资金,而另一些则归还了部分资金或拒绝归还。

因这些漏洞利用事件最初的恶意性质,以及一些攻击者在与受害者展开谈判后改变主意,我们将这些事件归类为灰帽情况。

在 Cashio.App 经历了一次被攻击者盗取 5000 万美元的事件后,他们最终将资金返还给那些账户中不足 10 万美元的投资者,剩余的钱据称被捐给了慈善机构。

Mango Market的情况较为特殊:攻击者 Avraham Eisenberg 总计盗取了该协议的 1.17 亿美元,最后归还了约 6700 万美元,但他声称他的行为是合法的——“只是一种高利润的交易策略而已”。尽管与 Mango Market 达成了协议,但 Avraham Eisenberg 后来仍因策划对 Mango Market 的攻击行为而被美国证券交易委员会起诉。

在过去的几年里,Web3.0 货币行业一直遭受着越来越多的漏洞利用和黑客攻击。但协议似乎正在试图与攻击者们进行更深入的谈判,以期收回大量被盗资金。

通常情况下,这些谈判发生在公开场合(例如社交媒体或攻击者与受害者之间的链上信息)中——在交易中给匿名黑客留下信息,往往是与他们取得联系的唯一途径。

这样的趋势可能表明Web3.0 行业正在发生越来越大的转变,协议和投资者的风险变得更小,安全性更高,尤其是在项目可创造市场激励措施以推动攻击者进行谈判的情况下。

为了进一步探讨这种可能性,我们想通过分析这些公开谈判及其最终结果来研究受害者采用的不同谈判策略。

我们选择研究四个不同的协议(Poly Network、Allbridge、Euler Finance 和 Sentiment Protocol)的谈判过程。之所以选择这些安全事件,是因为它们均属于大规模攻击事件,而且除了 Poly Network 之外,大部分都在一个月内成功地收回了资金。尽管这四个协议使用了不同的策略,但它们都将赏金作为黑客返还资金的激励。

最终协议提出,如果资金被归还,将给予黑客赏金。Poly Network 还在推特上发表了一封致黑客的公开信,称“任何国家的执法部门都会将此视为重大经济犯罪,你将会被追究责任”。在事件的最后,Poly Network 甚至对黑客加以赞赏,称他们“希望将作为历史上最大规模的白帽黑客而被铭记”。

但黑客回应称,一开始他还未来得及回复 Poly Network 时,该协议就在让投资者和其他人敦促和指责他们,而他们其实并没有将被盗资金洗钱的打算。不仅如此,在这个过程里,黑客还在通过交易票据与 Poly Network 进行沟通,表示他们打算先从返还 altcoins 开始,并询问是否可以将被盗的 USDT 解冻,如果成功解冻,他们将归还被盗的 USDC。

Poly Network 并未对该问题进行回应,这一步应该是走对了,因为黑客第二天就开始向三个 Poly Network 地址归还资金了。

黑客后来又发来消息说,他们将提供他们用来归还资金的多签名钱包的最终密钥。

黑客最终归还了所有被发送到多重签名账户的被盗资产。

除了价值 3300 万美元的 USDT 被 Tether 冻结外,大部分损失的资金都被返还给了 Poly Network。

礼尚往来之下,Poly Network 向黑客创建的一个独立账户支付了 160 个 ETH(约 486, 000 美元)的漏洞赏金。但黑客将赏金退回给了 Poly Network,并要求将该笔费用分配给那些受影响的投资者。

复制链接【https://heystacks.com/doc/977/polynetwork-and-hacker-communicate】至浏览器查看 Poly Network 和黑客之间的完整谈判记录。

就像 Poly Network 一样,在攻击发生后不久,Allbridge 宣布将向黑客提供赏金,并补充说如果被盗资金被返还,黑客将免于承担任何法律后果。4 月 3 日,该团队宣布收到了攻击者的信息, 1, 500 BNB(约 46.5 万美元)被返还给了该项目。黑客手中仍保留价值约 10.8 万美元的资产。

Allbridge 提到还有另一名黑客使用了与第一个攻击者相同的手法,但这个黑客尚未主动与平台取得联系。Allbridge 敦促第二个黑客露面并开启谈判,讨论返还资金的条件。截至撰稿时,尚未获得该事件进展的任何消息。

Euler Finance黑客攻击是 2023 年迄今为止发生的最大规模漏洞利用事件。

2023 年 3 月 13 日,Euler Finance 资金池遭遇闪电贷攻击,损失总计约 1.97 亿美元。

如同 Poly Network 和 Allbridge 案例,Euler Finance 表示如果攻击者归还剩余资产,会向攻击者提供 10% 的赏金。

然而,该项目在谈判策略上采取了更激进的方式,在发出赏金声明的同时也发出了警告:如果攻击者不退还剩余的 90% 的资金,他们将悬赏 100 万美元获取有关攻击者的信息。尽管有此警告,黑客还是向 Tornado Cash 转移了大约 178 万美元的被盗资金。

随后黑客通过链上消息与 Euler Finance 进行了联系。

3 月 21 日,Euler Finance 履行了警告中的行动,在攻击者不再回应后发起了 100 万美元的赏金悬赏攻击者信息,四天后,攻击者选择将资金返还 Euler 并道歉:

4 月 3 日,Euler Finance 在其推特账户上宣布,与黑客谈判后他们收回了所有的“可收回资金”。

另外 Euler Finance 还补充表示,由于黑客“做了正确的事”,他们将不再接受可能导致攻击者被捕的新信息,意味着 100 万美元的悬赏行动到此为止。

2023 年 4 月 4 日,Sentiment Protocol 遭到攻击,损失近 100 万美元。

4 月 5 日,Sentiment Protocol 在其推特账户上公布了该漏洞,并暂停了主合约(仅允许提款),以减轻进一步资金损失。

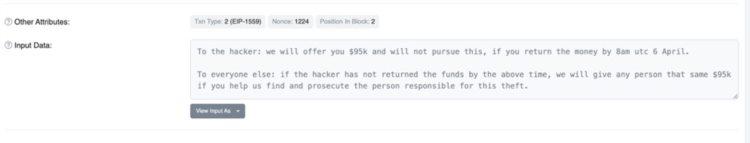

Sentiment Protocol 提出与攻击者进行谈判,承诺赏金的同时发出警告:如果攻击者在 4 月 6 日之前没有返还资金,那么原本承诺给他们的“白帽”赏金将变为悬赏追捕他们的赏金。与 Allbridge 一样,该协议还承诺如果资金返还,他们将不会对攻击者采取法律行动:

次日,Sentiment Protocol 向攻击者提供了 9.5 万美元的赏金,前提是攻击者在 4 月 6 日 UTC 8: 00 之前归还资金。

4 月 6 日,Sentiment Protocol 宣布攻击者已返还 90% 资金。

正如在本文四个案例中看到的那样,所有协议都发布了用以换取被盗资产的赏金。

Euler Finance 和 Sentiment Protocol 均向攻击者发出警告(用赏金悬赏攻击者信息)。Allbridge 和 Sentiment Protocol 还宣布称如果资金被退回,则不会对黑客采取法律行动,而 Poly Network 明确表示将联系执法部门。

在这四个协议中,其中两个的“可收回”资金被全额返还,Allbridge 仍在与第二个黑客进行谈判。Sentiment Protocol 则是在经过两天的谈判后成功收回了 90% 的资金。

由此我们可以看出,在与攻击者的谈判中,赏金是一个非常有效的手段。然而其也有一定的潜在风险。例如攻击者拿到赏金后不履行承诺,而继续泄露数据或再次攻击。另外,一些国家和地区可能会对支付赏金的行为采取法律措施。

因此,组织需要对风险和合法性进行评估,并制定有效的策略以确保安全地进行赎金支付并尽快恢复被盗的资产。