Time:2023-07-04 Click:195

2023 年 7 月 1 日,一名攻击者利用 Poly Network 的漏洞,在多条链上增发了价值 420 亿美元的资产。尽管发行的资产数量庞大,但因低流动性和部分项目代币冻结,攻击者无法从 5 个外部账户地址获取超过 1000 万美元的资产。

这是今年发生的第一起跨链桥攻击事件,也是针对 Poly Network 发起的第二次攻击。去年攻击事件的总损失金额达 37 亿美元,其中跨链桥攻击损失占 35% 。虽然本次事件看似是有史以来涉案金额最大的漏洞攻击事件,但黑客的实际收益要低很多。

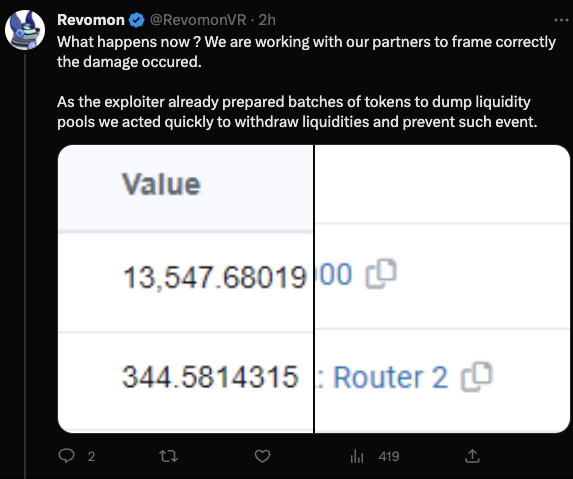

图片:Poly Network 攻击者钱包地址。来源:Debank

但其实这个数字具有误导性。例如,攻击者在 Metis 区块链上持有超过 340 亿美元的 Poly-pegged BNB 和 BUSD,但这些代币因缺乏流动性而无法卖出。后来 Metis 也在推文中确认,那些新铸造的 BNB 和 BUSD 没有可用的流动性,因此毫无价值。

同样,大量剩余的代币也变得一文不值。在听说了这一事件和攻击者发行的代币后,几个项目均及时采取了删除流动性的行动,以防止代币倾销和价格崩溃。例如,OpenOcean、StackOS、Revomon 和 NEST 都取消了项目的流动性,以防止攻击者出售。

CertiK 已证实至少有 1000 万美元的资产被存放在 5 个以太坊钱包中。

Etherscan

在这笔交易中,数据被指定为“ 0 x 4 a 14 feea 0 bdd 3 d 07 eb 6 fe 305938878 c 0 cadbfa 16904214 e 0 afadad 1 d 93704761 c 8550 f 21 a 53 de 3468 ba 599 e 80300000000000000000000000000 ”开头“0 x 4 a”四个字节代表数据长度。

在这笔交易中, 8 pay 代币的数量显著增加。

在以太坊网络上,攻击者成功将一些代币转换成了 ETH。过程如下:

在攻击期间,攻击者还通过一笔交易转移了 1592 枚 ETH(约 305 万美元),并将 2240 枚 ETH 分别转至 3 个 EOA 外部账户。此外,攻击者还获取约 301 万枚 USDC 和 265 万枚 USDT,分别兑换为 1557 枚和 1371 枚 ETH。

攻击者将剩余的部分代币资产转移到了新的 EOA 地址,并向每个地址转移 1 枚 ETH。(尽管他们目前尚未兑出这些代币)。由于项目所有者为防止抛售而从代币中移除流动性,一些代币变得毫无价值。截至目前,攻击者似乎只能从该事件中获得约 1000 万美元的资金。

2022 年,Web 3.0 生态系统经历了跨链桥攻击的毁灭性影响,Ronin Bridge、Wormhole、Nomad 等项目都遭受了安全事件的影响。Poly Network 事件的初期检测结果显示,这是 Web 生态系统迄今为止遭遇的最大安全事件,但由于新铸造代币缺乏流动性支持,损失在撰写本文时已被控制在大约 1000 万美元。目前尚无关于攻击者如何利用 Poly Network 的确切共识。然而初步迹象表明,因链上功能运行正常,很可能是私钥泄露或链下漏洞导致。